På oppdrag fra Difi har vi har fått 20 offentlige virksomheter til å fylle ut en egenerklæring om hvilke programvaresikkerhets-aktiviteter de utfører som en del av sine egne systemutviklingsprosesser.

På oppdrag fra Difi har vi har fått 20 offentlige virksomheter til å fylle ut en egenerklæring om hvilke programvaresikkerhets-aktiviteter de utfører som en del av sine egne systemutviklingsprosesser.

Det offentlige gjennomfører en rekke digitaliseringsprosjekter, og utfører dermed mange aktiviteter knyttet til utvikling og anskaffelse av nye digitale løsninger. For at disse løsningene skal kunne håndtere de digitale sikkerhetstruslene, er det viktig at det jobbes systematisk med sikkerhet i utviklingsprosessen.

Undersøkelsen er basert på rammeverket til Building Security In Maturity Model (BSIMM). BSIMM er en studie av en rekke virksomheter og deres programvaresikkerhetsaktiviteter, og rammeverket beskriver aktiviteter som gjennomføres hos en større andel av de virksomhetene som er med i BSIMM-studien. Mange av disse virksomhetene er langt fremme på programvaresikkerhet, og BSIMM-rammeverket beskriver dermed aktiviteter som anses som nyttige i praksis for å bedre sikkerheten i programvare.

Modenhetskartleggingen av offentlige virksomheter har blitt gjennomført som en spørreundersøkelse. Virksomhetene har angitt hvilke av de 112 aktivitetene beskrevet i BSIMM-studien som de har tatt i bruk som en del av sin egen programvareutviklingsprosess. Svarene er fulgt opp i etterkant gjennom intervjuer med den enkelte virksomhet, for å utdype informasjonsgrunnlaget..

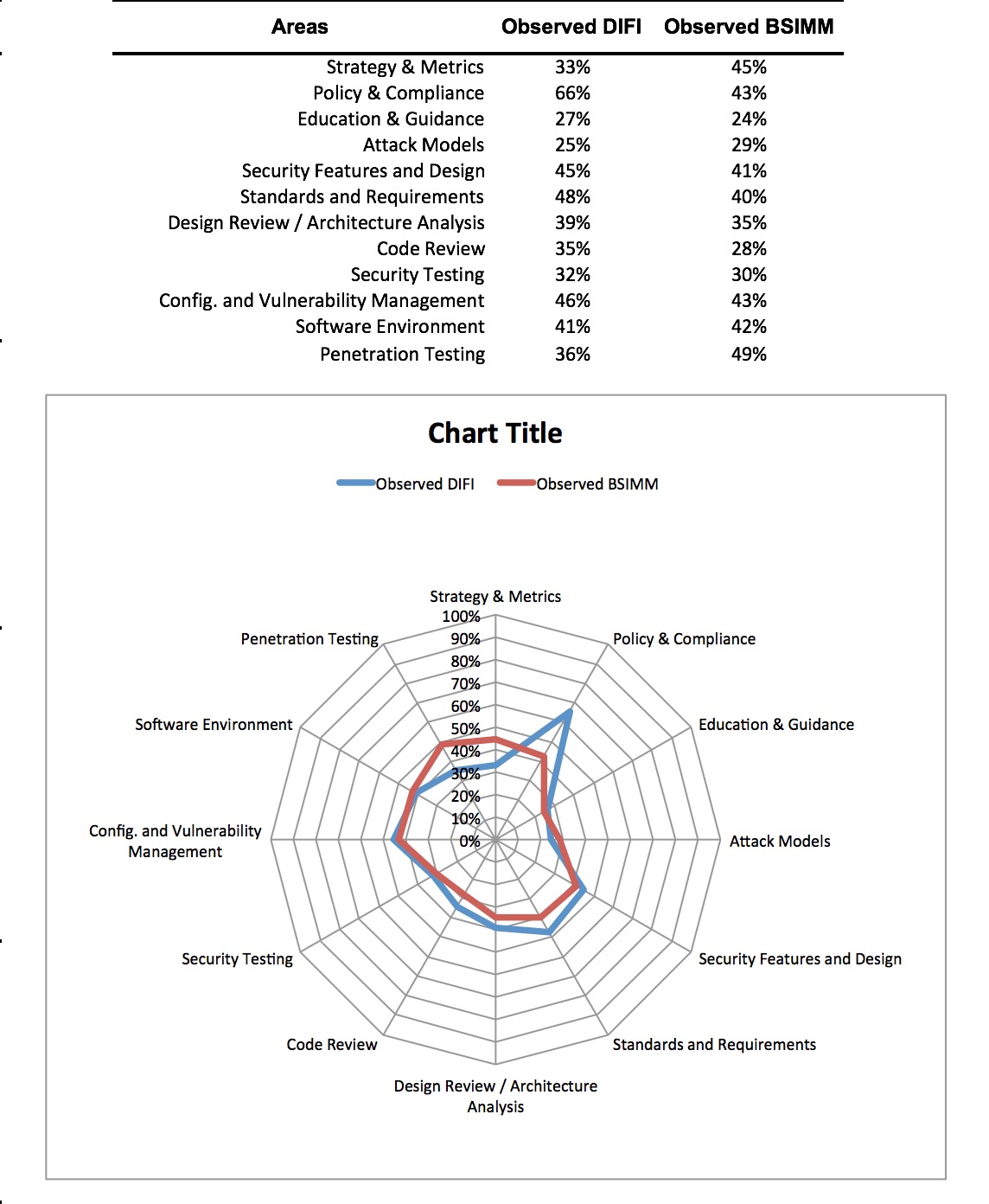

Modenhetsstudien konkluderer med at norske offentlige virksomheter fremstår som bedre enn det offisielle BSIMM gjennomsnittet innenfor området “Etterlevelse av lover, regler og retningslinjer” (Policy & Compliance), noe som er forståelig ut fra at offentlige virksomheter er vant til å måtte forholde seg til krav fra myndighetene.

Virksomhetene er imidlertid vesentlig dårligere innenfor områdene “Strategi og måling” (Strategy & Metrics), “Angrepsmodeller” (Attack Models), og “Penetreringstesting” (Penetration Testing). Selv om tallene for “Opplæring og øvelser” (Education & Guidance eller Training) ser marginalt bedre ut enn i BSIMM-studien, er hovedinntrykket at virksomhetene har for dårlige rutiner for opplæring innen programvaresikkerhet, de er ikke i stand til å måle effekten av programvaresikkerhetstiltak som iverksettes, og de jobber ikke systematisk med å identifisere og forstå angrep som er spesielt relevante for løsningene de utvikler.

Resultatene tyder på at til tross for at virksomhetene gjør en del aktiviteter innenfor programvaresikkerhet, så er det få som har en helhetlig strategi på området. Mange er veldig avhengige av interessen og kompetansen til den enkelte utvikler. Det er også mye som tyder på at det fortsatt eksisterer et skille mellom “sikkerhetsfolk” og “utviklere” i virksomhetene, og at det fortsatt er for mange utviklere som anser at sikkerhet er noe som kun angår sikkerhetsadministratorer.

Det er viktig å påpeke at det er stor variasjon mellom virksomhetene. Den beste virksomheten har implementert 87 av de 112 aktivitetene, og den minst modne har kun implementert 9. Gjennomsnittet av de 20 virksomhetene er omtrent 44 av 112. Den gjennomsnittlige fordelingen per praksis er illustrert i figuren under.

Hele rapporten kan leses her http://www.difi.no/sites/difino/files/rapport_bsimm_0.pdf

Studien er gjennomført som en spørreskjemaundersøkelse med oppfølgingsintervjuer for å oppklare misforståelser og uklarheter. Den kan følgelig karakteriseres som en assistert selvevaluering, der vi ikke har hatt mulighet til å innhente evidens for at virksomhetene faktisk gjør det de sier.

Studien er gjennomført som en spørreskjemaundersøkelse med oppfølgingsintervjuer for å oppklare misforståelser og uklarheter. Den kan følgelig karakteriseres som en assistert selvevaluering, der vi ikke har hatt mulighet til å innhente evidens for at virksomhetene faktisk gjør det de sier.

Dette innlegget er også publisert på http://infosikkerhet.difi.no

BSIMM logo brukt med tillatelse fra http://bsimm.com