Hva har dette til felles, kan man kanskje spørre seg? Kanskje ikke helt opplagt om du ikke har fått med deg nyheten om at sikkerhetsforskere slo seg sammen med børsspekulanter og profiterte på aksjehandel i forbindelse med at de publiserte en rapport om sårbarheter i pacemakere.

Denne forretningsmodellen for å profitere på kjennskap til sårbarheter er omdiskutert, og har skapt kontrovers i infosikkerhetsmiljøet. Konseptet har tidligere blitt beskrevet i akademisk litteratur, men dette er første gang noen prøver det ut i praksis. Sikkerhetsforskerne i oppstartsbedriften MedSec og investorene i Muddy Waters ser ut til å ha lykkes med å tjene penger på sin strategi med å “shorte” aksjene i St. Jude Medical. Dette betyr at de i praksis inngår et veddemål med børsen om at aksjene skal falle i verdi. Det var nettopp dette som skjedde. Aksjekursen falt brått åtte prosentpoeng når de publiserte sin rapport. Spørsmålet er om dette er en god strategi når man ser på langtidseffekter og utilsiktede konsekvenser, samt de etiske aspektene.

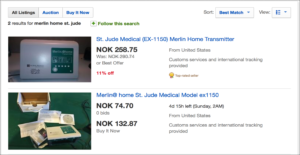

I rapporten hevder MedSec at de har lykkes med å hacke pacemakere produsert av St. Jude Medical via sårbarheter i utstyret for hjemmemonitorering av pasienter. Slike “hjemmerutere” som kommuniserer trådløst med implantatene er lett tilgjengelig å få tak i på eBay for sikkerhetsforskere. MedSec skisserer to skremmende angrepsscenarier, et hvor de kan tømme batteriet på pacemakeren og et hvor de hevder å “kræsje” pacemakeren slik at den ikke lenger kommuniserer trådløst.

Påstandene har blitt avvist av St. Jude Medical, som svarte med å saksøke forskerne og investorene. En uavhengig forskningsgruppe ved universitetet i Michigan har sett nærmere på noen av resultatene i rapporten og sådd tvil om MedSec faktisk lyktes med å “kræsje” pacemakeren, eller om de bare har mistolket feilmeldinger som betyr at elektrodene på pacemakeren i labmiljøet ikke er i kontakt med en ekte hjertemuskel.

Uansett om akkurat dette angrepet viser seg å ikke fungere som beskrevet, så har MedSec demonstrert sårbarheter i “hjemmeruteren” for pasientmonitorering over Internett, noe vi også ser nærmere på i et forskningsprosjekt her ved SINTEF.

Den uortodokse måten MedSec og Muddy Waters valgte å gå frem på når de fant sikkerhetshullene har skapt debatt. Vanligvis vil en ansvarlig sikkerhetsforsker forsøke å gå i dialog med produsenten av utstyret og gi denne tid til å fikse sårbarhetene før offentliggjøring, en såkalt “responsible vulnerability disclosure“. Flere og flere produsenter legger til rette for at sikkerhetsforskere enkelt kan komme i kontakt med dem og enkelte har til og med begynt å gi påskjønning til sikkerhetsforskere i form av såkalte “bug bounties”. I dette tilfellet hadde St. Jude opprettet en kanal for rapportering av sårbarheter, men MedSec valgte å ikke gå i dialog.

De etiske sidene ved dette kan diskuteres. Man kan se det slik at MedSec oppførte seg uetisk fordi de valgte å sette pasienter i fare for å tjene penger på sikkerhetshull. MedSec på sin side forsvarer handlingene sine med at de ikke hadde tillit til at St. Jude Medical ville ta ansvar, og at de derfor valgte en strategi som ville svi på pungen og tvinge frem endringer. I tillegg til dette trengte de også å få finansiert forskningen sin. Meningene er delte, noe som også kom frem når jeg stilte dette spørsmålet til mine Twitter-følgere.