Mange Avanserte Måle- og Styringssystemer (AMS) som nå rulles ut i den norske kraftbransjen baserer seg på GPRS-kommunikasjon i mobilnettet. Hvor sikkert er egentlig dette? Var det ikke slik at GSM-kryptering er plukk råtten? Hvilken konsekvens har dette for GPRS? Dette går vi inn på i en artikkel som presenteres under CD-ARES-konferansen i Regensburg denne uka.

Mange Avanserte Måle- og Styringssystemer (AMS) som nå rulles ut i den norske kraftbransjen baserer seg på GPRS-kommunikasjon i mobilnettet. Hvor sikkert er egentlig dette? Var det ikke slik at GSM-kryptering er plukk råtten? Hvilken konsekvens har dette for GPRS? Dette går vi inn på i en artikkel som presenteres under CD-ARES-konferansen i Regensburg denne uka.

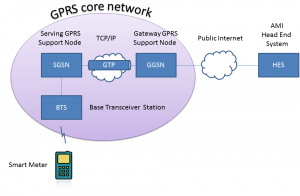

General Packet Radio Service (GPRS) ble introdusert for å tilby pakkedata og raskere dataoverføring i GSM-nettet, og krever to nye nettverkselementer; Gateway GPRS Support Node (GGSN – tar seg av forbindelsen til det åpne internettet) og Serving GPRS Support Node (SGSN – i nettet til operatøren man er koblet opp mot).

I motsetning til i GSM, blir autentisering i GPRS ikke utført av basestasjonen, men av SGSN. Så lenge man bruker en tradisjonell SIM, er det imidlertid fortsatt ingen gjensidig autentisering, så falske basestasjoner (og SGSN) er potensielt fortsatt et problem.

Styrken av autentisering og kryptering i GPRS avhenger av hvilken algoritme som velges, og når det gjelder autentiseringen, bestemmes dette kun av operatøren man har abonnement hos. Det finnes gode og dårlige algoritmer der ute, men med vanlig SIM-kort oppnår man en rimelig grad av sikkerhet på kort sikt ved bruk av GSM-Milenage algoritmene. Krypteringen som tilbys avhenger av hva den aktuelle SGSN kan støtte; her anbefaler vi å bruke GEA3 (64bit nøkkel, men 128 bit internt).

64-bit kryptering regnes ikke lenger for å være godt nok, så hvis man ønsker ordentlig sikkerhet i GPRS, er man nødt til å ta steget opp til UICC/USIM. Da kan man bruke UMTS-AKA med Milenage for autentisering, og GEA4 med 128 bit kryptering for konfidensialitet.

Artikkelen er delvis basert på samarbeidsprosjektet mellom SINTEF og Telenor innen Smartgrid, og hele artikkelen kan allerede nå leses på SpringerLink:

1 thought on “Hvor sikkert er egentlig GPRS?”

Comments are closed.