En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

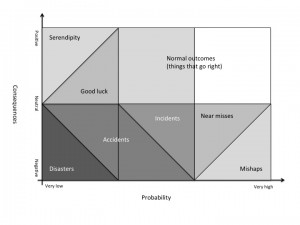

Risikomatrisen på bildet viser en utvidelse av den tradisjonelle risikomatrisen, hvor også hendelser med positive konsekvenser er inkludert. Dette representerer en resilience-tankegang, hvor man er opptatt av å fokusere på det som går bra.

Det snakkes gjerne om fire grunnleggende egenskaper som ligger i resilience:

- Respondere: å vite hva man skal gjøre i en gitt situasjon; ha et forberedt sett med tiltak, være i stand til å justere seg etter hvilke forstyrrelser eller endringer som inntreffer. The ability to address the actual.

- Overvåke: å vite hva man skal se etter, greie å forutse hva som er eller kan bli en trussel i nær framtid. The ability to address the critical.

- Lære: å vite hva som har skjedd, hvordan lære fra en erfaring/en konkret hendelse, både hva som gikk bra og hva som ikke gikk så bra. The ability to address the factual.

- Forutse: å vite hva man skal forvente; hvilken utvikling, hvilke trusler og muligheter vil kunne påvirke organisasjonen lengre fram i tid. The ability to address the potential.

Resilience innebærer en slags motstandsevne på tre ulike nivå:

- Evnen til å hindre noe galt i å skje

- Evnen til å hindre noe galt i å bli verre

- Evnen til å komme seg etter at noe galt har skjedd

En resilient organisasjon er i stand til å gjenkjenne en endring som krever en respons, en justering, slik at man greier å eskalere på rett tidspunkt framfor å vente til det er for seint og konsekvensene blir unødvendig store.

Trusler kan kategoriseres i tre typer:

- Den vanlige trusselen: oppstår ofte nok til at man har utviklet en standard respons. Dette kan for eksempel være en virusinfisert klient-pc i organisasjonens nettverk.

- Den uvanlige trusselen: utfordrende, men håndterbart problem. Krever en oppskalert standard-respons, og det er umulig å forberede seg på alle slike. En større virusspredning blant et stort antall av organisasjonens PCer kan være en slik trussel.

- Den utenkelige trusselen: krever mer enn improvisasjon, presser de involverte utenfor noe de har vært med på tidligere. 11. september-hendelsen er eksempel på en slik.

En organisasjon som er resilient i forhold til den vanlige trusselen er ikke nødvendigvis resilient i forhold til de to andre typene trusler.

Resilience er ikke noe som kan innføres over natta. Det er noe som må utvikles i en organisasjon over tid. Man kan begynne med å kartlegge de fire grunnleggende egenskapene som ligger i resilience og vurdere hvordan man ligger an i forhold til de. Deretter kan man jobbe med å styrke de man er mindre bra på. Trening og øvelser, kompetanseutvikling, er en kjerneaktivitet når det gjelder å utvikle resilience. Jo flere ulike situasjoner en medarbeider eller et team har opplevd tidligere, jo bedre rustet vil de være til å håndtere nye, uforutsette hendelser i framtiden.

Samtidig er det noe som kalles The irony of resilience, og det er at den kompetansen som kreves for å håndtere uventede hendelser er også den som gradvis reduseres gjennom mange forsøk på å forutse det som kan skje og forberede seg på det.

Resilience-tankegangen bør absolutt tas videre inn i arbeidet med håndtering av IT-sikkerhetshendelser.