Denne artikkelen er skrevet av Eivind Høydal som del av hans masteroppgave.

Petroleumssektoren er viktig for vårt samfunn. I 2020 er det forventet at sektoren står for 19% av statens inntekter og 37% av Norges totale eksport 1. I tillegg er sektoren kritisk for andre lands energiforsyning. PST skriver i sin trusselvurdering for 2020 at Norge forvalter naturressurser av stor betydning for andre staters energiforsyning og at Særlig utsatte mål vil være virksomheter innen energi, olje og gass. Konsekvensene av et cyberangrep mot petroleumssektoren kan være store. Sensitiv infor masjon kan stjeles eller manipuleres, infrastruktur kan forstyrres eller ødelegges, og i ytterste konsekvens kan et cyberangrep føre til tap av liv.

Petroleumssektoren blir stadig mer digitalisert for å gi høyere tilgjengelighet, mer funksjonalitet og økt effektivitet. Midt på 2000-tallet begynte oljeselskapene på norsk sokkel med integrerte operasjoner som la til rette for at prosesser ble delvis styrt fra land. Denne utviklingen har fortsatt, og i dag er det ubemannede plattformer på norsk sokkel som er fjernstyrt 2. Dette medfører at styringssystemene er tilgjengelige over selskapenes datanettverk i et større omfang enn tidligere. Denne teknologiutviklingen kombinert med trusselbildet, gir et behov for å kartlegge trusler og sårbarheter i norsk oljesektor.

Behovet for beskyttelse av industrielle kontrollsystemer

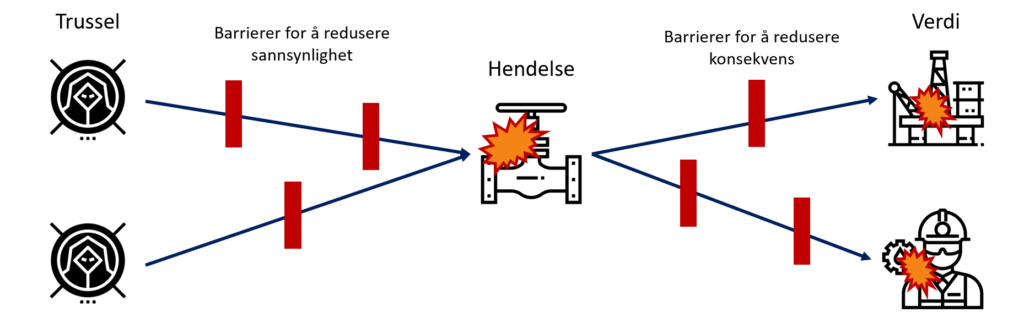

Industrielle kontrollsystemer har vært under cyberangrep flere ganger. De avanserte skadevarene Stuxnet, Industroyer og Trisis var alle tilpasset industrielle styringssystemer og er tre eksempler på at trusselen mot industrielle styringssystemer er reell. Operasjoner på norsk sokkel innebærer tungt utstyr, brennbare væsker og høyt trykk. Derfor har oljeselskaper på norsk sokkel i lang tid arbeidet med sikkerhet (safety) i de industrielle prosessene, og i dag er krav om barrierer sentralt for å beskytte i feil, fare- og ulykkessituasjoner. Men det har ikke vært gitt den samme oppmerksomheten til cybersikkerhet (security) på norsk sokkel. For å sikre at cybersikkerhet blir ivaretatt i daglig drift kan det være fordelaktig å integrere cybersikkerhet i eksisterende metoder og prosesser for sikkerhet (safety) på norsk sokkel.

IEC 61508 og IEC 61511 er to standarder som brukes aktivt av olje- og gasselskapene, og retningslinje 70 fra Norsk Olje og Gass (NOG 70) gir veiledning til hvordan de to standardene skal brukes for å opprettholde sikkerhet (safety) på norsk sokkel. Det eksisterer ikke veiledning for cybersikkerhet i samme omfang. Retningslinje 104 fra Norsk Olje og Gass

(NOG 104) gir anbefalte retningslinjer for krav til informasjonssikkerhetsnivå, men med større granularitet enn NOG 70. IEC 62443 serien ønsker å minske dette gapet, og serien tas allerede i bruk av selskaper på norsk sokkel. DNV GL sin Recommended Practice G-108 er en annen viktig veiledning som er basert på IEC 62443. Den er utviklet gjennom et samarbeid med ulike aktører i industrien, og målet er å gi en felles veiledning for å håndtere den nye cybertrusselen.

Min oppgave

Målet med min oppgave er å gjøre en trusselmodellering av en oljeplattform på norsk sokkel. Gjennom trusselmodelleringen skal jeg komme med anbefalinger på hvilke mottiltak som gir effektiv beskyttelse mot datanettverkoperasjoner for oljeselskaper på norsk sokkel. Relevante aktører vil bli kontaktet underveis for å forsikre at oppgaven vil bidra til arbeidet med å sikre kritisk infrastruktur. Oppgaven vil også bruke relevante rammeverk og standarder, samt benytte begreper som er sentrale på norsk sokkel.

Denne masteroppgaven veiledes av Lars Bodsberg, SINTEF og faglærer er Maria Bartnes, SINTEF/NTNU.