Vi er med på å arrangere en vårskole innenfor temaet “Trustworthy & Secure Service Composition”, og inviterer herved studenter, forskere og andre interesserte til å komme til Málaga (Spania) den siste uka i mai. Organisatorer er Málaga Universitet, IFIP WG 11.11 og EU-prosjektene Aniketos, Choreos og NESSoS.

Vi er med på å arrangere en vårskole innenfor temaet “Trustworthy & Secure Service Composition”, og inviterer herved studenter, forskere og andre interesserte til å komme til Málaga (Spania) den siste uka i mai. Organisatorer er Málaga Universitet, IFIP WG 11.11 og EU-prosjektene Aniketos, Choreos og NESSoS.

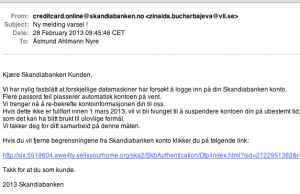

Spam og ham – det vanskelige skillet

Du har kanskje fått tilbud om å kjøpe Viagra, eller fått beskjed om at nettbanken er sperret og du må klikke på en link for å bekrefte et eller annet? I så tilfelle har du blitt utsatt for Spam, eller søppelpost som det heter på nynorsk. Men hva er det egentlig, og hvorfor i alle dager vil noen sende deg slike e-poster? Og viktigst av alt, hvordan kan du se forskjellen på spam og ham, eller søppelepost og ekte e-post?

Sikkerhet og sårbarhet 2013

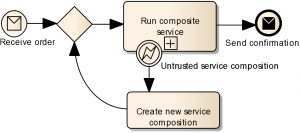

Sikkerhet i BPMN-diagrammer

Mange virksomheter benytter prosessmodeller for å dokumentere, og gjerne optimalisere, interne prosesser. I tillegg til grafiske modeller, kan prosessmodellspråket BPMN (Business Process Model and Language) også automatisk gjøre modellene til kjørbare programmer/tjenester. I slike tilfeller angir man i diagrammet også hvilke web-tjenester som har ansvar for de ulike automatiserte oppgavene i prosessen. Gjennom forskning på datatjenester med innebygd selvforsvar har vi tatt BPMN 2.0 i bruk for å la utvikleren definere hvordan trusler og angrep mot de ulike web-tjenestene man benytter i sammensatte tjenester skal kunne håndteres automatisk og sikkert mens tjenesten fortsatt er i bruk.

Får vi noen gang digitale kontrakter for nett-tjenester?

Dersom du trenger garantier for en nett-tjeneste, for eksempel relatert til oppetid, pris, sikkerhet og personvern, er du avhengig av at dette blir spesifisert i en eller annen form for avtale eller kontrakt. Dette blir som regel betegnet som Service Level Agreements (SLAer) på nynorsk, og er spesielt i vinden for nettskytjenester der vi overlater ansvaret for verdifulle data til noen vi egentlig ikke har så mye forhold til (se tidligere innlegg om Ansvarlighet i skyen).

Dersom du trenger garantier for en nett-tjeneste, for eksempel relatert til oppetid, pris, sikkerhet og personvern, er du avhengig av at dette blir spesifisert i en eller annen form for avtale eller kontrakt. Dette blir som regel betegnet som Service Level Agreements (SLAer) på nynorsk, og er spesielt i vinden for nettskytjenester der vi overlater ansvaret for verdifulle data til noen vi egentlig ikke har så mye forhold til (se tidligere innlegg om Ansvarlighet i skyen).

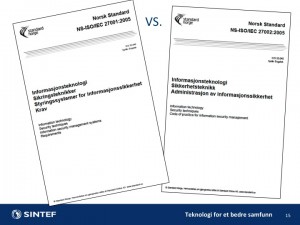

ISO27001 vs. ISO27002: Er det noen forskjell?

5. februar holdt Jostein Jensen et foredrag på det årlige IKT-rettskurset, hvilket er et kurs rettet mot advokater og jurister som arbeider med IKT-kontrakter. De siste årene har referanser til ISO-standardene 27001 og 27002 stadig oftere dukket opp i  kontraktsforhandlingssammenheng. Samtidig har det hersket en viss usikkerhet om hva som egentlig ligger i de to standardene, og om det er hipp som happ om man refererer til den ene eller andre standarden i kontraktene som skrives. En kort redegjørelse for historie, forskjeller og likheter følger:

kontraktsforhandlingssammenheng. Samtidig har det hersket en viss usikkerhet om hva som egentlig ligger i de to standardene, og om det er hipp som happ om man refererer til den ene eller andre standarden i kontraktene som skrives. En kort redegjørelse for historie, forskjeller og likheter følger:

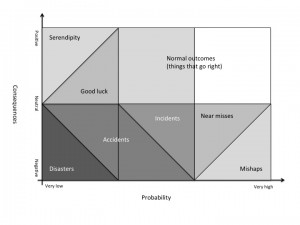

Resilience – fra safety til security

En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

Etisk hacking – hvor langt kan man gå?

Det er mange som hevder at angrep er det beste forsvar, så også når det gjelder informasjonssikkerhet. Penetrasjonstesting har etterhvert blitt en anerkjent og mye brukt praksis for å teste sikkerhetsnivået i datasystemer. Bedrifter leier inn ekspertise fra  sikkerhetsfirmaer som får tillatelse til å hamre løs på bedriftsnettverkene med mer og mindre sofistikerte verktøy i håp om å finne sikkerhetshull og systemsvakheter – forhåpentligvis før de svarthattede, ondsinnede trenger seg inn. I denne prosessen lurer jeg imidlertid på hvor langt man kan gå. Når brytes grensen for hva som er etisk forsvarlig sikkerhetstesting?

sikkerhetsfirmaer som får tillatelse til å hamre løs på bedriftsnettverkene med mer og mindre sofistikerte verktøy i håp om å finne sikkerhetshull og systemsvakheter – forhåpentligvis før de svarthattede, ondsinnede trenger seg inn. I denne prosessen lurer jeg imidlertid på hvor langt man kan gå. Når brytes grensen for hva som er etisk forsvarlig sikkerhetstesting?

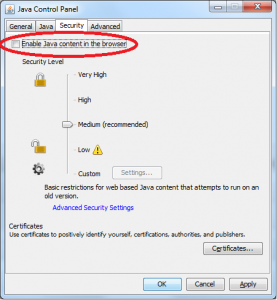

Ny og enklere deaktivering av Java i nettlesere

I lys av sårbarheten som har blitt kjent det siste døgnet, som kan gi angripere kontroll over PCen din om du bare besøker en infisert nettside, er det atter på tide å holde seg langt unna Java. Hvis du tenker at du ikke besøker slike nettsider, tar du fort feil siden infeksjonen gjerne kan komme gjennom infiserte annonsenettverk. Heldigvis har deaktivering av Java 7 blitt ganske mye enklere, fra og med en oppdatering av programvaren (patch 10) som kom rett før jul. Her får du se hvordan!

I lys av sårbarheten som har blitt kjent det siste døgnet, som kan gi angripere kontroll over PCen din om du bare besøker en infisert nettside, er det atter på tide å holde seg langt unna Java. Hvis du tenker at du ikke besøker slike nettsider, tar du fort feil siden infeksjonen gjerne kan komme gjennom infiserte annonsenettverk. Heldigvis har deaktivering av Java 7 blitt ganske mye enklere, fra og med en oppdatering av programvaren (patch 10) som kom rett før jul. Her får du se hvordan!

Håndtering av IKT-sikkerhetsbrudd i kraftbransjen

Tidligere i år beskrev jeg planene for PhD-prosjektet mitt her i bloggen. Nå er en milepæl nådd – første fase av datainnsamling er avsluttet. 19 dybdeintervjuer er gjennomført i perioden juni-desember som en del av en kartlegging av hvordan IKT-sikkerhetsbrudd håndteres i kraftbransjen i dag.

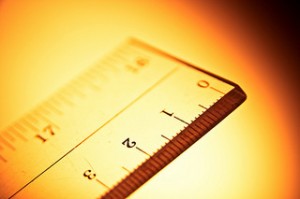

Intervjustudie: måling av informasjonssikkerhet

Måling av informasjonssikkerhet er vanskelig. Like fullt viktig. Målinger kan brukes til å se om de sikringsmekanismene man har implementert, fungerer etter planen. I høst har vi veiledet en student gjennom en prosjektoppgave som gikk ut på å undersøke hvordan ulike virksomheter måler informasjonssikkerhet. Vi ønsket å finne ut hvilke metrikker som er i bruk, hvordan de brukes og hvordan de følges opp.

Software kung fu

I november hadde vi en artikkel på forskning.no om “Datatjenester med innebygd selvforsvar”. I dette oppfølgerinnlegget forklarer vi litt mer hva som menes med selvforsvar i denne sammenhengen.

Sikkerhetstrender inn i det kommende året

Som vanlig når det nærmer seg nyttår og nye muligheter, er det en rekke eksperter som skal uttale seg om hva de tror blir viktige trender for det nye året. I sikkerhetsdomenet er det heller ikke mangel på slike eksperter, og så er det vel heller ikke mangel på viktige punkter å ta opp. Her kommer en oversikt over noen av de viktigste punktene, og helt til slutt et par positive ting:

Som vanlig når det nærmer seg nyttår og nye muligheter, er det en rekke eksperter som skal uttale seg om hva de tror blir viktige trender for det nye året. I sikkerhetsdomenet er det heller ikke mangel på slike eksperter, og så er det vel heller ikke mangel på viktige punkter å ta opp. Her kommer en oversikt over noen av de viktigste punktene, og helt til slutt et par positive ting:

Hvorfor sikkerhetssystemer aldri skal være hemmelige

Hver gang noen sier at sikkerhetsmekanismene de bruker må være hemmelige for å være sikre, er det grunn til å være skeptisk. For, hvis det faktisk er sant at de må være hemmelige, så er de heller ikke sikre.

Hver gang noen sier at sikkerhetsmekanismene de bruker må være hemmelige for å være sikre, er det grunn til å være skeptisk. For, hvis det faktisk er sant at de må være hemmelige, så er de heller ikke sikre.

Det er et grunnleggende prinsipp innen informasjonssikkerhet som sier at man må anta at “angriperen vet alt om systemet”, som kan sees på som en generalisering av Kerckhoffs berømte prinsipp. Men hvorfor er det slik? Hvorfor skal vi på død og liv betrakte angripere som orakler som kan alt? Det kan da virkelig ikke være nødvendig? Eller?

Til kamp mot nynorsk

Hendelseshåndtering – en kommunikasjonsutfordring!?

Håndtering av informasjonssikkerhetshendelser blir ofte sett på primært som en teknisk øvelse: Maskiner har blitt infisert, systemer er nede, eller man oppdager mistenkelig aktivitet i nettet – og nå må maskiner oppdateres, brannmurkonfigurasjoner sjekkes, osv. Det tekniske arbeidet som gjøres for å få kontroll over situasjonen er selvfølgelig helt nødvendig. Flere studier peker imidlertid på kommunikasjon og samarbeid som en nøkkel til å oppnå effektiv håndtering av hendelser i et langsiktig perspektiv.

Passord, det svakeste ledd?

Viktige ting kan sjelden sies ofte nok. Lag gode passord og hold de for deg selv. Både dine personlige informasjonsverdier og din arbeidsgivers informasjonsverdier/aktiva er avhengig av dine passordvalg.

Privacy by Design – innebygd personvern

Personvern er kanskje ikke det man forbinder mest med innovasjon. Noen vil kanskje påstå at krav til personvernhensyn heller hindrer innovasjon, fordi man ikke kan lage så fancy produkter og tjenester som man aller helst vil. Privacy by Design, eller innebygd personvern som man etterhvert kaller det på norsk, kan på mange måter være motsvaret til slik kritikk: I stedet for å marginalisere eller dekke over betydningen av personvern gjennom produktet eller tjenestens tilvirkning, kan vi heller vektlegge innovasjonsmulighetene i å integrere personvern-aspekter tett i hele designprosessen. Jeg skal i dette innlegget presentere syv prinsipper som er foreslått for å gi produkter og tjenester et konkurransemessig fortrinn, basert på den bærekraftige tilliten som godt personvern vil kunne skape, og ikke minst ivareta i det lange løp. I et senere innlegg skal vi dessuten se nærmere på noen erfaringer fra forskningsbasert anvendelse av disse prinsippene, primært fra helse- og velferdsteknologi.

Sikkerhet i flere kanaler

Ikke-personlig informasjon, hva er det?

I forbindelse med lanseringen av iOS6 har vi tatt en kjapp gjennomgang av  Apple sine retningslinjer for personvern.

Apple sine retningslinjer for personvern.

Som de fleste lisensavtaler inneholder disse retningslinjene mer eller mindre konkret informasjon om hva personopplysninger kan brukes til, for eksempel tilpasset markedsføring, produktutvikling eller forskning (se tidligere blogg-post: Vi vil muligens nesten aldri selge din informasjon…). Det vi reagerer spesielt på hos Apple er deres definisjon av ikke-personlig informasjon – data i en form som ikke åpner for direkte assosiering med en spesifikk person. I retningslinjene fra Apple står det at vi kan samle, bruke, overføre og gjøre tilgjengelig ikke-personlig informasjon til ethvert formål, her er det altså snakk om fint lite begrensninger.