I forbindelse med lanseringen av iOS6 har vi tatt en kjapp gjennomgang av  Apple sine retningslinjer for personvern.

Apple sine retningslinjer for personvern.

Som de fleste lisensavtaler inneholder disse retningslinjene mer eller mindre konkret informasjon om hva personopplysninger kan brukes til, for eksempel tilpasset markedsføring, produktutvikling eller forskning (se tidligere blogg-post: Vi vil muligens nesten aldri selge din informasjon…). Det vi reagerer spesielt på hos Apple er deres definisjon av ikke-personlig informasjon – data i en form som ikke åpner for direkte assosiering med en spesifikk person. I retningslinjene fra Apple står det at vi kan samle, bruke, overføre og gjøre tilgjengelig ikke-personlig informasjon til ethvert formål, her er det altså snakk om fint lite begrensninger.

Ja, men hva er risikoen for det?

Risiko er noe vi forholder oss til, vurderer og godtar hele tiden. De fleste av oss er klar over at det er en viss risiko ved å fly, kjøre bil og i den senere tid også å sykle (spesielt der det samtidig også kjøres bil). Når vi likevel velger å gjøre det, så er det fordi vi aksepterer risikoen. Ikke nødvendigvis etter en grundig vurdering. Ofte er vi så vant til risikoen at vi bare godtar den uten videre. Andre ganger er nytten så stor at risikoen fremstår som liten. Når vi snakker om IT og internett later det til at risikoen i mindre grad er et tema i det hele. Folk ser ut til å stilltiende akseptere den omstendelige, dyre og lite effektive flyplassikkerheten. Samtidig avfeies enhver formaning om å unngå e-post som medium for sensitiv informasjon, eller å være forsiktig med hva man deler i sosiale medier. Og her er vi ved kjernen av det som forårsaker informasjonssikkerhetseksperters konstante hodepine: Hvorfor er det ingen som ser at dette er farlig?

Hvis det ikke finnes gratis lunsjer, hvorfor ditto apper?

Trusler mot strømmåleren

På smartgridkonferansen 12. september 2012 overleverte vi en rapport til NTE og Telenor som identifiserer 30 trusler mot strømmålere, og beskriver fem potensielle angrep relatert til Avanserte Målestystemer (AMS). Rapporten har blitt til i samarbeid med Telenor (som har finansiert arbeidet) og NTE og deres live-lab, DemoSteinkjer (som har bidratt med faglig input). Aidon, som er en leverandør av målere, har også bidratt med informasjon om hvordan AMS-systemer fungerer. Mange av truslene er relevante for de fleste typer av målere, og rapporten kan ikke brukes til å rangere ulike teknologier opp mot hverandre når det kommer til sikkerhet.

På smartgridkonferansen 12. september 2012 overleverte vi en rapport til NTE og Telenor som identifiserer 30 trusler mot strømmålere, og beskriver fem potensielle angrep relatert til Avanserte Målestystemer (AMS). Rapporten har blitt til i samarbeid med Telenor (som har finansiert arbeidet) og NTE og deres live-lab, DemoSteinkjer (som har bidratt med faglig input). Aidon, som er en leverandør av målere, har også bidratt med informasjon om hvordan AMS-systemer fungerer. Mange av truslene er relevante for de fleste typer av målere, og rapporten kan ikke brukes til å rangere ulike teknologier opp mot hverandre når det kommer til sikkerhet.

Stammespråkdialekter. Noen tanker etter ISFs høstkonferanse

Da er Norsk Informasjonssikkerhetsforums høstkonferanse over for denne gang. SINTEFs delegasjon besto av Jostein og Maria som begge holdt foredrag. Det er tre punkter som slår meg etter å ha følt på inntrykkene fra konferansen:

• Så mye god sikkerhetskompetanse som finnes her til lands! Både foredragsholdere og samtalepartnere viser en svært god innsikt i fagfeltet.

• Så bra og viktig at noen tar initiativet til å samle fagfeller. Vi har  alle ekspertise på ulike områder. Slike fora for å dele kunnskap bringer fagfeltet framover.

alle ekspertise på ulike områder. Slike fora for å dele kunnskap bringer fagfeltet framover.

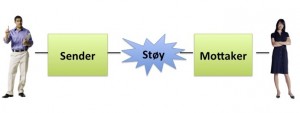

• Alle sikkerhetseksperter har en kommunikasjonsutfordring

Identitetshåndtering og smartgrid-sikkerhet på ISF-konferansen

Jostein Jensen og Maria B. Line skal holde foredrag på ISF høstkonferansen. Jostein skal snakke om identitetshåndtering; praktisk anvendelse av federering, og Maria har igjen sikkerhet i smartgrid på dagsorden, denne gang med tittelen “Få naboen til å betale strømmen din.” ISF høstkonferansen avholdes 3.-5. september i Larvik.

Ikke del alt med alle…

De siste dagene har det vært flere mediaoppslag rundt kronprinsfamiliens private bilder på nett. Det kan være en sikkerhetsrisiko for dem at for mye informasjon angående deres private gjøren og laden er tilgjengelig på Internett, akkurat som det kan være for andre offentlige personer med særskilt beskyttelsesbehov. Men det å dele informasjon og utstrakt eksponere seg selv innebærer også en sikkerhetsrisiko for deg og meg.

De siste dagene har det vært flere mediaoppslag rundt kronprinsfamiliens private bilder på nett. Det kan være en sikkerhetsrisiko for dem at for mye informasjon angående deres private gjøren og laden er tilgjengelig på Internett, akkurat som det kan være for andre offentlige personer med særskilt beskyttelsesbehov. Men det å dele informasjon og utstrakt eksponere seg selv innebærer også en sikkerhetsrisiko for deg og meg.

En SINTEF delegation till AReS 2012

Den här veckan arrangeras, för sjunde året i rad, “The International Conference on Availability, Reliability and Security (AReS)” i Prag. AReS är en årlig mötesplats för forskare och utvecklare som jobbar med tillgänglighet, pålitlighet och säkerhet i olika typer av IT system.

SINTEF representeras i år av Martin, Per Håkon, Jostein, Åsmund och undertecknad.

Google Glasses vil se deg (og deg, og deg, og deg)

Google lanserte denne våren sine egne “briller”, den virkelighetsberikende øye- og stemmestyrte prototypen Google Glasses, som kan projisere diverse informasjon rett foran øyet ditt. Dette er alt fra meldinger på mobilen din, til offentlig informasjon basert på stedet du befinner deg og ting du ser på (og gjerne annonser). Dingsen har da selvsagt også både kamera og GPS.

Produktet er både visjonært (beklager ordspillet) og spennende, sett fra et gjennomsnittlig teknogeek-perspektiv. Det skal imidlertid bli interessant å se hvordan folk vil forholde seg til å bli video-beglodd av andre til stadighet, særlig hvis annonsegiganten velger å benytte sin nye altoverspennende personvernpolicy for også dette produktet.

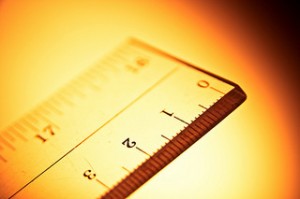

Hvor god er sikkerheten – på en skala fra en til ti?

Informasjon er etter hvert blitt en av de mest sentrale verdiene i de fleste virksomheter. Man er avhengig av tilgang til og beskyttelse av regnskapsdata, kundedata, teknisk dokumentasjon, prosessbeskrivelser, osv. Man er også avhengig av systemer for å kommunisere og dele informasjon. Dette gjør informasjonssikkerhet til en essensiell oppgave. Likevel kan det være utfordrende for de med informasjonssikkerhetsansvar å vise hva deres arbeid bidrar med for virksomheten, og om sikkerhetsarbeidet drives på en effektiv måte.

Informasjon er etter hvert blitt en av de mest sentrale verdiene i de fleste virksomheter. Man er avhengig av tilgang til og beskyttelse av regnskapsdata, kundedata, teknisk dokumentasjon, prosessbeskrivelser, osv. Man er også avhengig av systemer for å kommunisere og dele informasjon. Dette gjør informasjonssikkerhet til en essensiell oppgave. Likevel kan det være utfordrende for de med informasjonssikkerhetsansvar å vise hva deres arbeid bidrar med for virksomheten, og om sikkerhetsarbeidet drives på en effektiv måte.

For de som er opptatt av å følge sikkerhetsstandarden ISO 27001, er det et krav om å gjennomføre måling for blant annet å kunne vurdere om sikkerhetsaktivitetene blir utført etter hensikten, om sikkerhetstiltakene er virkningsfulle og om styringen av sikkerhetsarbeidet er effektiv. Men hvordan bør man egentlig gå frem når man skal måle, og hvilke ressurser kan være til hjelp i arbeidet?

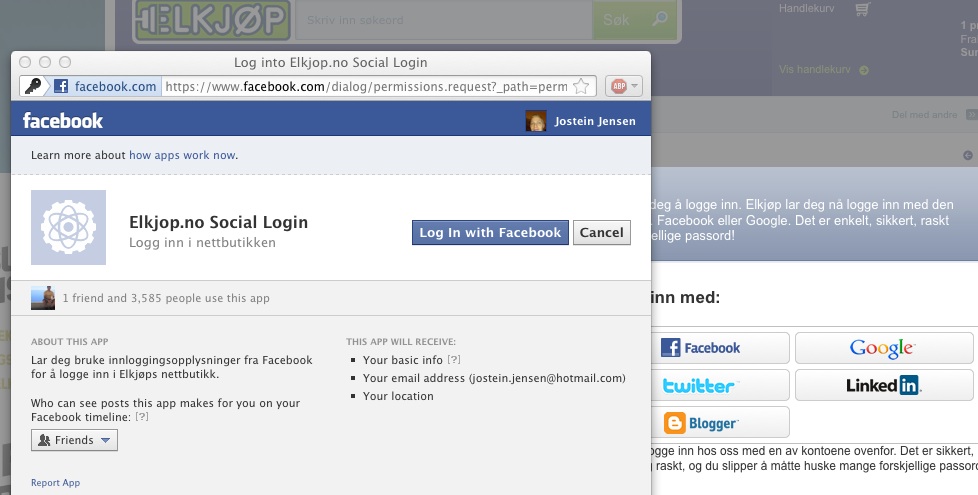

Brukervennlighet eller sikkerhet?

MaaS, MaaS, MaaS over hele linja

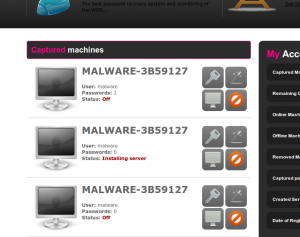

Endelig! Nå trenger du ikke kunne noentingsomhelst om data for å utføre et målrettet cyberangrep! Du har kanskje hørt om Software-as-a-Service (SaaS) og Platform-as-a-service (PaaS)? Gjør deg klar for Malware-as-a-Service, som lar deg utføre fjernstyring av andres PCer, via et webgrensesnitt som annenhver bestemor kan forstå. Og prisen er kun $15 for fem ofre, $25 for det dobbelte antallet, osv.

Endelig! Nå trenger du ikke kunne noentingsomhelst om data for å utføre et målrettet cyberangrep! Du har kanskje hørt om Software-as-a-Service (SaaS) og Platform-as-a-service (PaaS)? Gjør deg klar for Malware-as-a-Service, som lar deg utføre fjernstyring av andres PCer, via et webgrensesnitt som annenhver bestemor kan forstå. Og prisen er kun $15 for fem ofre, $25 for det dobbelte antallet, osv.

Du kan stole på vår samarbeidspartner, kors på halsen!

Det store, stygge internettet var ikke født farlig. I den spede begynnelsen var internett en sammenkobling av et lite antall datamaskiner hvor det var fullt mulig å kjenne alle brukerne personlig. Derfor var ikke sikkerhet det første man tenkte på – hvis mailen var merket med Pål eller Yngvar som avsender, så kom den jo selvfølgelig fra nettopp Pål eller Yngvar.

Naiv, super

Vi er naive og blåøyde når det kommer til bruken av sosiale medier, slik som Facebook. Sistnevnte har blitt en milliardbedrift. Gullet i bedriften er oss brukere som velvillig deler informasjon om hvem vi er, hva vi liker og hvor vi oppholder oss. Vi tror vi deler dette med våre venner, men tiden da Facebook var en ren platform for koseprat og informasjonsdeling mellom bekjente er over. Facebook lever av å selge våre personlige opplysninger.

Tillit och tilltro i framtidens Internet

Det Internet som vi har vuxit upp med har tidigare mestadels bestått av sammankopplade datorer och människor men blir nu mer och mer mobilt och genom Internet kommer ett stort antal maskiner och objekt kopplas ihop. Mängden data som skickas över nätet kommer explodera och Internet i sitt nuvarande fom kommer varken möjlighet att hantera dessa datamängder eller tillhandahålla den säkerhet, pålitlighet och robusthet som kommer krävas.

Her er virus-varslinga for Vestlandet

For et halv decennium siden påpekte vi at prosesskontrollmiljøer som olje- og gassindustrien fremstår som yndede mål for slemme mennesker. Så kom Stuxnet, og vi kunne si “hva var det vi sa“.

Ansvarlighet i skyen

Ansvarlighet (accountability) i nettskyen kommer til å bli stadig mer viktig i årene som kommer. Usikkerhet rundt sikkerhet og personvern er en barriere for bred bruk av nettskyen – vanlige forbrukere spør seg selv: Er mine familiebilder trygge i skyen? Små og store bedrifter er nok vant til forskjellige former for tjenesteutsetting, men blir flakkende i blikket hvis du antyder at forretningshemmeligheter kan lagres i et eller annet datasenter et udefinerbart sted i verden.

– vanlige forbrukere spør seg selv: Er mine familiebilder trygge i skyen? Små og store bedrifter er nok vant til forskjellige former for tjenesteutsetting, men blir flakkende i blikket hvis du antyder at forretningshemmeligheter kan lagres i et eller annet datasenter et udefinerbart sted i verden.

Kakemonster vs. Do Not Track

Do Not Track er en policy-standard foreslått for at man kan be pent om å ikke bli sporet på nett. Dette fungerer litt som å reservere seg mot telefonsalg – du kan be om å bli respektert, men det finnes ingen fysiske hindringer for at du ikke fremdeles kan bli oppringt (eller sporet). Nå er det igjen tid for å finne ut hvorvidt enda en personvernteknologi går i bøtta, eller om det faktisk blir enkelt for vanlige folk å beskytte sine surfespor på nettet. I går kom nemlig Microsoft med siste offentlige forhåndsvisning (Release Preview) av sitt nye operativsystem Windows 8, hvor nettleseren Internet Explorer 10 som første nettleser har aktivert Do Not Track som standardinnstilling. Teknologien støttes også av Firefox, men må inntil videre aktiveres manuelt.

Et knippe tips

Denne gang har vi sett på noen utvalgte Web-sider og prosjekter relatert til brukervilkår og personvern; TOSBack, Privacy Icons, Privacy Check og Privacyscore.

Denne gang har vi sett på noen utvalgte Web-sider og prosjekter relatert til brukervilkår og personvern; TOSBack, Privacy Icons, Privacy Check og Privacyscore.