Vi har fryktet det og noen har sikkert forventet det også, men likevel er det lett å bli forbauset over omfanget av overvåking amerikanske myndigheter nå utfører. Med PRISM-prosjektet sitt, har NSA hatt tilsynelatende full tilgang til data fra alle store tjenesteleverandører i USA, inkludert Facebook, Google, Yahoo og Apple. Dette har foregått uavhengig av personvernerklæringer, personverninnstillinger, europeisk og norsk personvernlovgiving og internasjonale avtaler om personvern. Hvis ingen av disse tiltakene kan beskytte oss, er personvern da å betrakte som en illusjon?

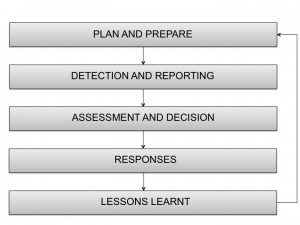

Case-studie: Hendelseshåndtering i store virksomheter

Alle virksomheter har en del sikkerhetsmekanismer på plass i sine IT-systemer. Like fullt er det mulig å bli rammet av angrep eller andre typer uønskede hendelser. En organisasjon må derfor være forberedt på å håndtere slike. Det finnes standarder og veiledninger til hendelseshåndtering, men det er ikke gitt at disse fungerer i praksis. Vi har i vår veiledet to studenter som har gjennomført et omfattende case-studie av tre store norske virksomheter. De har undersøkt hvordan disse virksomhetene gjør hendelseshåndtering i praksis.

Tofaktor eller faktor 15?

Bør vi satse på mennesker eller teknologi for å bli bedre til å oppdage angrep?

I dag er alle virksomheter mer eller mindre på nett, og er dermed utsatt for et bredt trusselbilde og mange generelle angrep mot sine systemer. Vi er vant til en mengde feilsituasjoner på IT-systemene våre, og at ansatte bruker systemene forskjellig. I dette bildet kan det være vanskelig å skille eventuelle «farlige» angrep fra de mer eller mindre dagligdagse angrep og feilsituasjoner.

I dag er alle virksomheter mer eller mindre på nett, og er dermed utsatt for et bredt trusselbilde og mange generelle angrep mot sine systemer. Vi er vant til en mengde feilsituasjoner på IT-systemene våre, og at ansatte bruker systemene forskjellig. I dette bildet kan det være vanskelig å skille eventuelle «farlige» angrep fra de mer eller mindre dagligdagse angrep og feilsituasjoner.

Säkerhet som ett försäljningsargument i molnet

Cloud computing är ett av de hetaste begreppen inom IT branschen och säkerhet är en av de mest omdiskuterade och debatterade osäkerhetsmomenten när ett företag överväger att använda sig av så kallade molntjänster (norsk: skytjenester). Men det är viktigt att vara medveten om att den som använder en molntjänst förlorar kontrollen över var och hur data lagras och processeras (vilket i och för sig kan vara både på gott och ont).

Cloud computing är ett av de hetaste begreppen inom IT branschen och säkerhet är en av de mest omdiskuterade och debatterade osäkerhetsmomenten när ett företag överväger att använda sig av så kallade molntjänster (norsk: skytjenester). Men det är viktigt att vara medveten om att den som använder en molntjänst förlorar kontrollen över var och hur data lagras och processeras (vilket i och för sig kan vara både på gott och ont).

Single sign-on til Internett! Pliiis!

«…og noen har til og med samme passord til nettbanken som på facebook!» …sier sikkerhetsekspertene og himler med øynene. Jeg også. Vi gjentar til det kjedsommelige at man må velge gode passord, ha forskjellige passord til forskjellige nettsteder og ikke skrive det ned. Lag huskeregler. Men teori og praksis er virkelig ikke det samme.

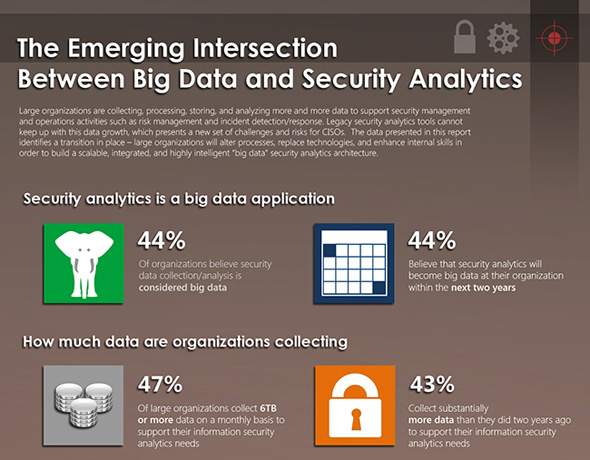

Når sikkerhet blir til «big data»

En undersøkelse fra det amerikanske analyseselskapet ESG (se grafikk) viser at nesten annenhver store virksomhet samler informasjon tilsvarende >= 6 TB per måned for å støtte analyse og arbeid med informasjonssikkerhet. Mengden innsamlede data til dette formålet har økt betydelig for annenhver virksomhet de siste to år. Men hvilken sikkerhet finnes egentlig i disse enorme datamengdene?

Unngå turbulens når du nærmer deg nettskyen

Skytjenester kan oppleves som en enveis norsk motorvei, med varierende sikkerhet og liten mulighet til å stoppe opp og stille egne krav. Standardkontrakter er normalen, men det er vanskelig å vite hva man skal se etter, hva som burde stått der og hva man skal spørre om når man ikke finner noen gode garantier. Sammen med Telenor har vi utarbeidet et rammeverk som gjør det lettere å vite hva slags sikkerhet man skal se etter i kontrakter og annen dokumentasjon fra en skyleverandør. Vi har benyttet dette rammeverket i forbindelse med «security audits», for å identifisere sårbarheter og trusler man som organisasjon bør være klar over før man stuper inn i skyen.

Skytjenester kan oppleves som en enveis norsk motorvei, med varierende sikkerhet og liten mulighet til å stoppe opp og stille egne krav. Standardkontrakter er normalen, men det er vanskelig å vite hva man skal se etter, hva som burde stått der og hva man skal spørre om når man ikke finner noen gode garantier. Sammen med Telenor har vi utarbeidet et rammeverk som gjør det lettere å vite hva slags sikkerhet man skal se etter i kontrakter og annen dokumentasjon fra en skyleverandør. Vi har benyttet dette rammeverket i forbindelse med «security audits», for å identifisere sårbarheter og trusler man som organisasjon bør være klar over før man stuper inn i skyen.

Lakmustest for sikkerhet?

I en kronikk i Computerworld nylig tok Ahlert Hysing for seg testing – eller hvor mangelfull testing ofte har vært i forskjellige sammenhenger hvor man skal rulle ut nye systemer. Helt på slutten av kronikken drar han fram at «App-er på smarttelefoner er en ny utfordring, ikke bare må de være robuste. De må sikres. Penetrasjonstest blir nødvendig.«

I en kronikk i Computerworld nylig tok Ahlert Hysing for seg testing – eller hvor mangelfull testing ofte har vært i forskjellige sammenhenger hvor man skal rulle ut nye systemer. Helt på slutten av kronikken drar han fram at «App-er på smarttelefoner er en ny utfordring, ikke bare må de være robuste. De må sikres. Penetrasjonstest blir nødvendig.«

Håndtering av IKT-sikkerhetsbrudd – inntrykk fra en konferanse

12.-14. mars deltok Inger Anne og Maria på en konferanse i Nürnberg, Tyskland: 7th International conference on IT security incident management and IT forensics. Blant høydepunktene var foredrag som tok for seg kostnadene ved cyberkriminalitet, samarbeid mellom responsteam, og praktiske innblikk i hvordan drive etterforskning digitalt. Vi bidrog med presentasjon av indikatorer for måling av informasjonssikkerhet, og resultater fra en intervjustudie i kraftbransjen.

Unngå sertifikatfella – ISO27001 ingen sikkerhetsgaranti

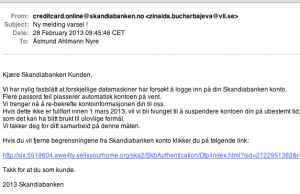

Spam og ham – det vanskelige skillet

Du har kanskje fått tilbud om å kjøpe Viagra, eller fått beskjed om at nettbanken er sperret og du må klikke på en link for å bekrefte et eller annet? I så tilfelle har du blitt utsatt for Spam, eller søppelpost som det heter på nynorsk. Men hva er det egentlig, og hvorfor i alle dager vil noen sende deg slike e-poster? Og viktigst av alt, hvordan kan du se forskjellen på spam og ham, eller søppelepost og ekte e-post?

Sikkerhet og sårbarhet 2013

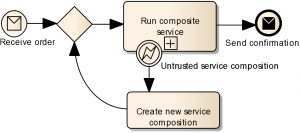

Sikkerhet i BPMN-diagrammer

Mange virksomheter benytter prosessmodeller for å dokumentere, og gjerne optimalisere, interne prosesser. I tillegg til grafiske modeller, kan prosessmodellspråket BPMN (Business Process Model and Language) også automatisk gjøre modellene til kjørbare programmer/tjenester. I slike tilfeller angir man i diagrammet også hvilke web-tjenester som har ansvar for de ulike automatiserte oppgavene i prosessen. Gjennom forskning på datatjenester med innebygd selvforsvar har vi tatt BPMN 2.0 i bruk for å la utvikleren definere hvordan trusler og angrep mot de ulike web-tjenestene man benytter i sammensatte tjenester skal kunne håndteres automatisk og sikkert mens tjenesten fortsatt er i bruk.

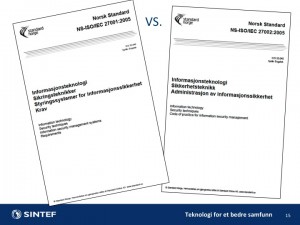

ISO27001 vs. ISO27002: Er det noen forskjell?

5. februar holdt Jostein Jensen et foredrag på det årlige IKT-rettskurset, hvilket er et kurs rettet mot advokater og jurister som arbeider med IKT-kontrakter. De siste årene har referanser til ISO-standardene 27001 og 27002 stadig oftere dukket opp i  kontraktsforhandlingssammenheng. Samtidig har det hersket en viss usikkerhet om hva som egentlig ligger i de to standardene, og om det er hipp som happ om man refererer til den ene eller andre standarden i kontraktene som skrives. En kort redegjørelse for historie, forskjeller og likheter følger:

kontraktsforhandlingssammenheng. Samtidig har det hersket en viss usikkerhet om hva som egentlig ligger i de to standardene, og om det er hipp som happ om man refererer til den ene eller andre standarden i kontraktene som skrives. En kort redegjørelse for historie, forskjeller og likheter følger:

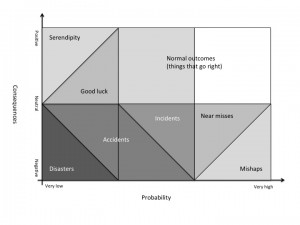

Resilience – fra safety til security

En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

En av de nyere retningene innenfor safety-feltet er såkalt resilience engineering. Tradisjonell safety har, naturlig nok, vært mest opptatt av å redusere uønskede hendelser og ulykker. Resilience, derimot, innebærer et mye større fokus på alt som faktisk går bra. Filosofien er at man kan lære mye av nesten-ulykker og små-uhell. De viser minst like godt hvordan en organisasjon er i stand til å håndtere forstyrrelser og uventede endringer. Det er dessuten mange flere slike enn det er katastrofale ulykker. Resilience-tankegangen er svært spennende ut ifra et IT-sikkerhetsperspektiv også, det er helt klart prinsipper og praksis som kan overføres til IT-sikkerhetsverdenen.

Etisk hacking – hvor langt kan man gå?

Det er mange som hevder at angrep er det beste forsvar, så også når det gjelder informasjonssikkerhet. Penetrasjonstesting har etterhvert blitt en anerkjent og mye brukt praksis for å teste sikkerhetsnivået i datasystemer. Bedrifter leier inn ekspertise fra  sikkerhetsfirmaer som får tillatelse til å hamre løs på bedriftsnettverkene med mer og mindre sofistikerte verktøy i håp om å finne sikkerhetshull og systemsvakheter – forhåpentligvis før de svarthattede, ondsinnede trenger seg inn. I denne prosessen lurer jeg imidlertid på hvor langt man kan gå. Når brytes grensen for hva som er etisk forsvarlig sikkerhetstesting?

sikkerhetsfirmaer som får tillatelse til å hamre løs på bedriftsnettverkene med mer og mindre sofistikerte verktøy i håp om å finne sikkerhetshull og systemsvakheter – forhåpentligvis før de svarthattede, ondsinnede trenger seg inn. I denne prosessen lurer jeg imidlertid på hvor langt man kan gå. Når brytes grensen for hva som er etisk forsvarlig sikkerhetstesting?

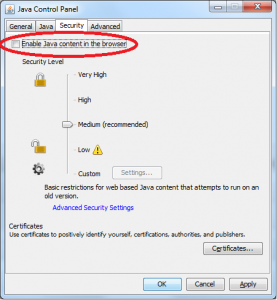

Ny og enklere deaktivering av Java i nettlesere

I lys av sårbarheten som har blitt kjent det siste døgnet, som kan gi angripere kontroll over PCen din om du bare besøker en infisert nettside, er det atter på tide å holde seg langt unna Java. Hvis du tenker at du ikke besøker slike nettsider, tar du fort feil siden infeksjonen gjerne kan komme gjennom infiserte annonsenettverk. Heldigvis har deaktivering av Java 7 blitt ganske mye enklere, fra og med en oppdatering av programvaren (patch 10) som kom rett før jul. Her får du se hvordan!

I lys av sårbarheten som har blitt kjent det siste døgnet, som kan gi angripere kontroll over PCen din om du bare besøker en infisert nettside, er det atter på tide å holde seg langt unna Java. Hvis du tenker at du ikke besøker slike nettsider, tar du fort feil siden infeksjonen gjerne kan komme gjennom infiserte annonsenettverk. Heldigvis har deaktivering av Java 7 blitt ganske mye enklere, fra og med en oppdatering av programvaren (patch 10) som kom rett før jul. Her får du se hvordan!

Håndtering av IKT-sikkerhetsbrudd i kraftbransjen

Tidligere i år beskrev jeg planene for PhD-prosjektet mitt her i bloggen. Nå er en milepæl nådd – første fase av datainnsamling er avsluttet. 19 dybdeintervjuer er gjennomført i perioden juni-desember som en del av en kartlegging av hvordan IKT-sikkerhetsbrudd håndteres i kraftbransjen i dag.

Intervjustudie: måling av informasjonssikkerhet

Måling av informasjonssikkerhet er vanskelig. Like fullt viktig. Målinger kan brukes til å se om de sikringsmekanismene man har implementert, fungerer etter planen. I høst har vi veiledet en student gjennom en prosjektoppgave som gikk ut på å undersøke hvordan ulike virksomheter måler informasjonssikkerhet. Vi ønsket å finne ut hvilke metrikker som er i bruk, hvordan de brukes og hvordan de følges opp.