Blir sikkerheten egentlig bedre med ny teknologi?

Et nytt fellesmøte i toppsjiktet

26. februar braker det løs igjen, med et nytt fellesmøte med Dataforeningen, ISF, ISACA og CSA Norge. Som vanlig stiller et spennende knippe av foredragsholdere, og i tillegg til det faglige blir det god anledning til relasjonsbygging akkompagnert av inntak av pizza og prøvesmaking av lokale produkter.

Sikkerhetsstandarder og evaluering

Det finnes mange sikkerhetsstandarder, og mange av disse går det an å sertifisere etter. Når vi sier «sikkerhetsevaluering», mener vi vanligvis å bruke ISO/IEC 15408, også kjent som Common Criteria. Andre kjente standarder omfatter ISO/IEC 27001, ISF Standard Good Practice, ITIL, og COBIT. Disse fokuserer mer på hvordan organisasjonen er bygget opp (rutiner etc.) enn på hvordan man utvikler programvare.

Smidig utvikling og programvaresikkerhet

Smidighetsbevegelsen representerer alternativer til tradisjonell prosjektledelse i utviklingsprosjekter. Smidige metoder brukes typisk for å la utviklingsorganisasjoner respondere på usikkerhet og uventet hendelsesforløp. Scrum er den mest populære måten å introdusere smidighet, på grunn av sin enkelhet og fleksibilitet.

Aktuelle EU utlysninger innen digital sikkerhet

Forrige uke gikk ICT Proposers’ Day av stabelen i Helsinki. Dette er et arrangement som har som hensikt å informere om kommende utlysninger av forskningsmidler innen EUs Horisont 2020 rammeprogram for IKT, samt en mulighet for industri og forskere å møtes for å bygge konsortium. Programmet var ganske overveldende med mange parallelle spor, heldigvis hadde vi flere personer tilstede og hadde lagt en plan for å få med oss det som var relatert til digital sikkerhet.

Det er fire aktuelle utlysninger som man kan posisjonere seg mot til neste år med spesielt fokus på cybersikkerhet, som alle har frist 27. August 2020:

Innebygget sikkerhet

I en artikkel i IEEE S&P for mange år siden diskuterte Bruce Schneier hva som gjør at vi «kjøper» sikkerhet. Hvorfor får sikkerhetsoppgaver alltid lavere prioritet enn andre oppgaver? Hvorfor er utviklere generelt så lite interesserte i sikkerhet? Eksperter forteller stadig vekk utviklere at de må tenke er på sikkerhet, så hvorfor gjør ikke alle det? Hvorfor innser ikke ledere at de må sørge for å ha sikkerhetseksperter i utviklingsgruppen, på samme måte som de gjør med testere?

Innebygget personvern

Innføringen av GDPR var en gullgruve for mange konsulentselskaper – mange firma var usikre på hva det ville medføre, og brukte hundre-tusenvis av kroner på å bli «GDPR-klare». En av de mest merkbare konsekvensene av GDPR var at mange virksomheter så seg nødt til å vaske epostlistene sine, og slette alle mottakere som ikke hadde gitt eksplisitt samtykke. Derfor fikk mange av oss gjentatte eposter hvor vi ble bedt om å bekrefte at vi fortsatt vill stå på epostlisten.

Sikkerhetsfestivalen – Lansering av forskningsnettverk for digital sikkerhet

Risiko og programvaresikkerhet

Risiko er noe vi må leve med, men dessverre er det også noe de fleste av oss er veldig dårlige til å vurdere. En vanlig måte å beregne risiko på er å multiplisere konsekvensen av en hendelse med sannsynligheten for at den sal oppstå. Man illustrerer dette gjerne i en risikomatrise, der sannsynlighet er en akse, og konsekvens er den andre. I World Economic Forums risikorapport for 2019 finner vi cyberangrep langt opp til høyre i matrisen, kun slått av klimaendringer, ekstremvær og naturkatastrofer (som for meg egentlig høres ut til å være det samme).

Den som tror han er ferdig utlært er ikke utlært, men ferdig

Svart som hatten

Nok en tiltrekkende arbeidsbutikk!

I begynnelsen av juni arrangerte vi nok en gang «International Workshop on Secure Software Engineering in DevOps and Agile Development» (SecSE 2019), denne gang som en del av konferansen Cyber Security i Oxford.

I begynnelsen av juni arrangerte vi nok en gang «International Workshop on Secure Software Engineering in DevOps and Agile Development» (SecSE 2019), denne gang som en del av konferansen Cyber Security i Oxford.

Sikkerhet – problem eller løsning?

Sikkerhet er ikke en begrensning, men en muliggjører. Manglende sikkerhet er meget definitivt en begrensende faktor, men om man tar sikkerheten på alvor og implementerer tilstrekkelige sikkerhetstiltak vil god sikkerhet støtte opp under god og riktig utnyttelse av data.

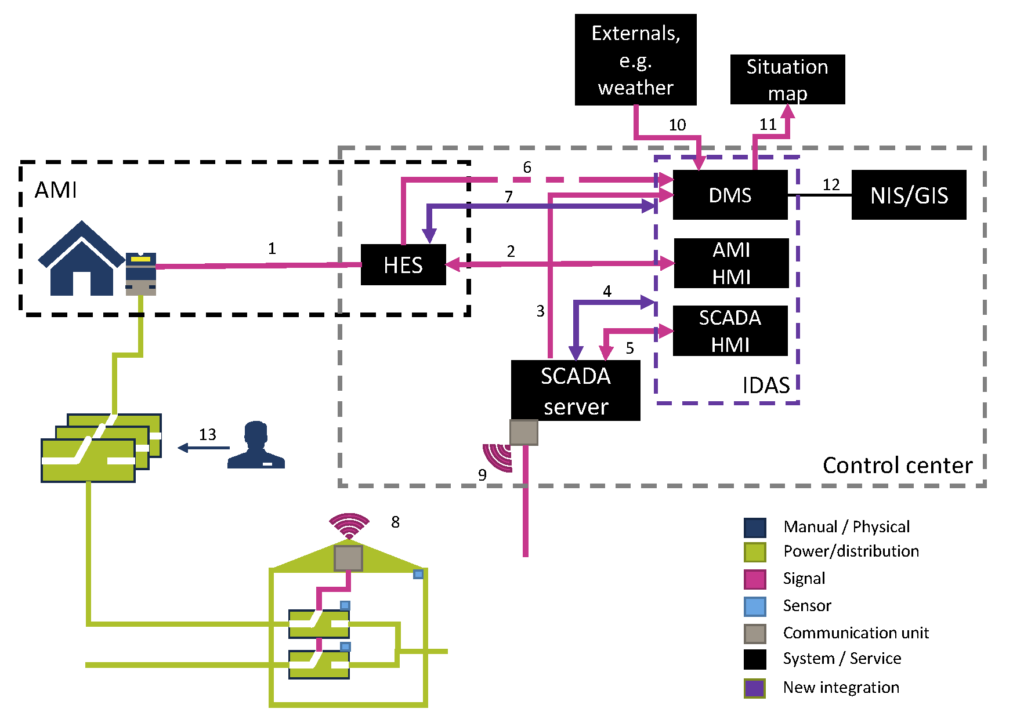

Risiko ved tettere integrasjon i strømnettet

Høsten 2018 utførte vi en risikoanalyse på oppdrag fra NVE, hvor vi så på effekten av en fremtidig tettere integrering mellom AMS, DMS og SCADA-nettverk som brukes til å styre strømnettet. Bakteppet er flere kjente tilfeller av angrep mot SCADA-systemer i energisektoren, fra Stuxnet i 2010 via Dragonfly-kampanjen i 2014, angrepene mot det Ukrainske strømnettet i 2015 og 2016 (hhv. Blackenergy 3 og Industroyer), til Triton-angrepet i Saudi-Arabia i 2017. Alt tyder på at tettere integrasjon er noe som kommer, og at truslene er noe man må ta på alvor.

Beau Woods: «Hacking kan redde liv»

Beau Woods kommer til Trondheim for å holde sluttinnlegget på årets «Sikkerhet og Sårbarhet».

I forbindelse med dette har vi gjort et lite intervju for å høre mer om hvorfor han mener hacking kan bidra til å redde liv.

Det er fortsatt noen ledige plasser på konferansen, som foregår i fornemme omgivelser på nyåpnede Britannia hotel 7.-8. mai, påmelding her.

Robert M. Lee om cybersikkerhet i industrielle kontrollsystemer

Konferansen NFEA Cyber Security finner sted i Oslo 24. og 25. April og kan friste med mange spennende foredrag innen cybersikkerhet for automatisering og prosesskontrollsystemer.

Øverst på programmet er selveste Robert M. Lee, CEO i Dragos Inc. og verdenskjent SCADA sikkerhetsekspert, som skal holde åpningsforedraget om dagens trusselbilde for cybersikkerhet i industrielle kontrollsystemer.

Vi var så heldige å få chattet litt med Robert, og fikk en liten smakebit på hvilke tema han kommer til å dekke i foredraget sitt.

Innebygd personvern – premieutdeling og miniseminar

Epostsikkerhet

Dagens tekst er hentet fra kapittel 19 i Cryptography and Network Security, og handler om sikkerhet i forbindelse med elektronisk post.

Dagens tekst er hentet fra kapittel 19 i Cryptography and Network Security, og handler om sikkerhet i forbindelse med elektronisk post.

Det er to typer protokoller involvert når man sender epost. En type brukes for å sende epost fra kilde til destinasjon over internett; eksempler kan være Simple Mail Transfer Protocol (SMTP) og X.400. Den andre typen brukes for å overføre meldinger mellom klienter og epost-tjenere; her er IMAP og POP de mest vanlige valgene.

Retrospam: Nigeriabrev i posten

I løpet av det siste året har mange nordmenn opplevd å få svindelbrev som vanlig brevpost, hvor det blir framlagt krav om erstatning for brudd på åndsverksloven [1]. Denne typen «retrospam» dukker opp en gang i blant, og jeg synes det er interessant å se på hva det egentlig koster å gjennomføre slike angrep. Når angrepene er dyre i forhold til forventet avkastning, dør de gjerne ut og utgjør ikke noen særlig trussel på sikt. Lønnsomme angrep kommer vi derimot til å se mer av framover.